дә‘е®үе…Ёе…¬еҸё Wiz зҡ„з ”з©¶дәәе‘ҳеңЁ Ubuntu зҡ„ OverlayFS жЁЎеқ—дёӯеҸ‘зҺ°дәҶдёӨдёӘжҳ“дәҺеҲ©з”Ёзҡ„жқғйҷҗжҸҗеҚҮжјҸжҙһпјҢеҪұе“ҚдәҶ 40% зҡ„ Ubuntu дә‘е·ҘдҪңиҙҹиҪҪ гҖӮ

OverlayFS жҳҜдёҖз§ҚиҒ”еҗҲж–Ү件系з»ҹпјҢе…Ғи®ёдёҖдёӘж–Ү件系з»ҹиҰҶзӣ–еҸҰдёҖдёӘж–Ү件系з»ҹпјҢд»ҺиҖҢж— йңҖжӣҙж”№еҹәзЎҖж–Ү件系з»ҹеҚіеҸҜдҝ®ж”№ж–Ү件 гҖӮе®ғе…Ғи®ёз”ЁжҲ·е°Ҷж–Ү件д»Һеә•еұӮеӨҚеҲ¶еҲ°дёҠеұӮпјҢ并жү§иЎҢеңЁ linux дёӯдёҚеҸҜиғҪе®һзҺ°зҡ„ж“ҚдҪңе’Ңз»ҙжҠӨе…ғж•°жҚ® гҖӮ

Wiz з ”з©¶дәәе‘ҳеңЁзү№е®ҡдәҺ Ubuntu зҡ„ OverlayFS жЁЎеқ—дёӯеҸ‘зҺ°дәҶдёҖдёӘзјәйҷ·пјҢиҜҘзјәйҷ·е…Ғи®ёдё“й—Ёзҡ„еҸҜжү§иЎҢж–Ү件еңЁеҸ—еҪұе“Қзҡ„и®Ўз®—жңәдёҠе°ҶжқғйҷҗеҚҮзә§дёә“root” гҖӮеҸҜд»Ҙж¬әйӘ— Ubuntu еҶ…ж ёе°ҶжӯӨж–Ү件еӨҚеҲ¶еҲ°е…¶д»–дҪҚзҪ®пјҢд»ҺиҖҢдёәжү§иЎҢиҜҘж–Ү件зҡ„д»»дҪ•дәәжҸҗдҫӣзұ»дјј root зҡ„жқғйҷҗ гҖӮWiz еҸ‘зҺ°дәҶдёӨдёӘжјҸжҙһпјҢиҜҘе…¬еҸёе°Ҷе…¶з»ҹз§°дёә GameOver(lay) гҖӮ

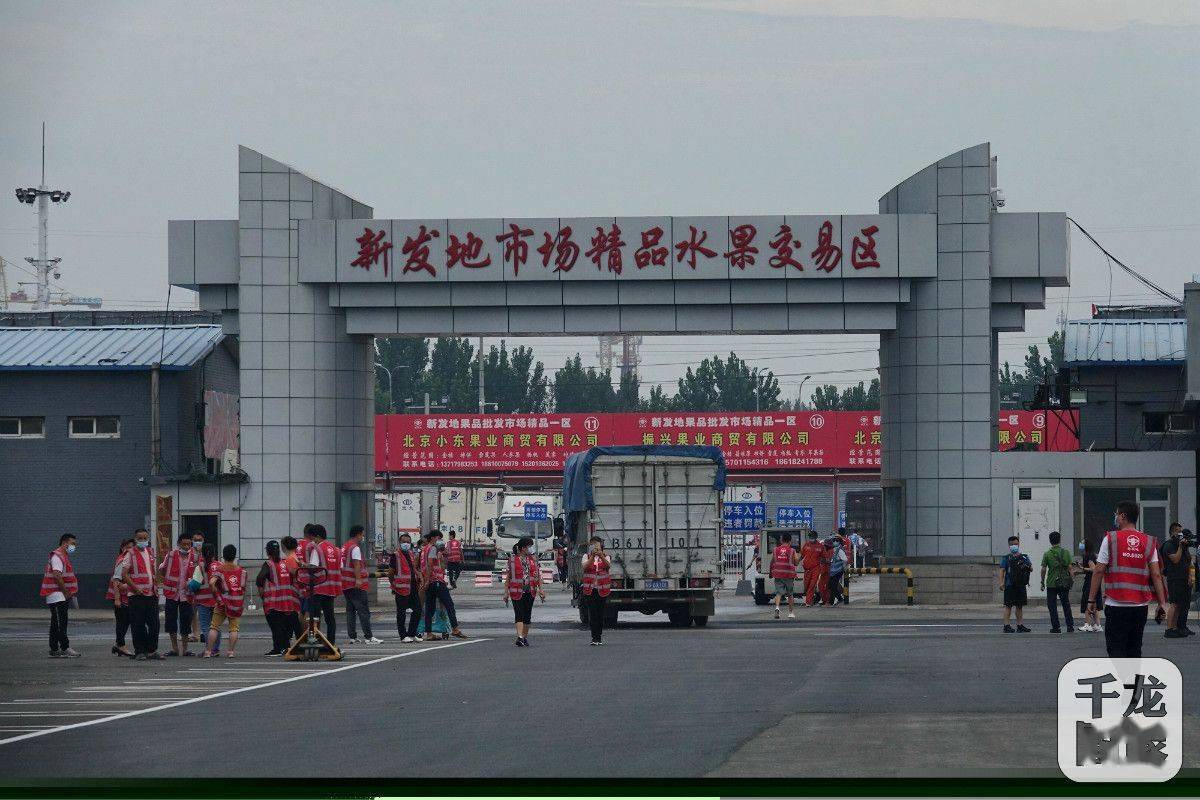

ж–Үз« жҸ’еӣҫ

еӣҫзүҮ

иҜҘзјәйҷ·зҡ„ж“ҚдҪңж–№ејҸдёҺ 2021 е№ҙеҸ‘зҺ°зҡ„ Linux еҶ…ж ёжјҸжҙһ ( CVE-2021-3493 )зұ»дјј гҖӮдҪҶжҳҜпјҢUbuntu ж—©еңЁ 2018 е№ҙе°ұдҝ®ж”№дәҶиҮӘе·ұзҡ„еҶ…ж ёпјҢдҪҝеҫ—еҗҺз»ӯеҜ№йҖҡз”ЁеҶ…ж ёзҡ„зј“и§ЈжҺӘж–Ҫж— жі•е®Ңе…ЁеҲ йҷӨеҹәжң¬зҡ„жјҸжҙһ гҖӮUbuntu зҡ„ OverlayFS жЁЎеқ—еӯҳеңЁзјәйҷ· гҖӮ

Wiz иҒ”еҗҲеҲӣе§Ӣдәәе…јйҰ–еёӯжҠҖжңҜе®ҳ Ami Luttwak и§ЈйҮҠйҒ“пјҡ“Ubuntu еӨҡе№ҙеүҚеј•е…Ҙзҡ„ Linux еҶ…ж ёзҡ„з»Ҷеҫ®еҸҳеҢ–дә§з”ҹдәҶдёҚеҸҜйў„и§Ғзҡ„еҪұе“Қ гҖӮ” “жҲ‘们еҸ‘зҺ°дәҶз”ұиҝҷдәӣжӣҙж”№еј•иө·зҡ„дёӨдёӘжқғйҷҗжҸҗеҚҮжјҸжҙһпјҢи°ҒзҹҘйҒ“иҝҳжңүеӨҡе°‘е…¶д»–жјҸжҙһд»Қ然жҪңдјҸеңЁ Linux еҶ…ж ёж„ҸеӨ§еҲ©йқўжқЎзҡ„йҳҙеҪұдёӯпјҹ”

Wiz з ”з©¶дәәе‘ҳеңЁ Ubuntu OverlayFS жЁЎеқ—дёӯеҸ‘зҺ°дәҶдёӨдёӘжјҸжҙһпјҡ CVE-2023-2640е’ҢCVE-2023-32629пјҲз»ҹз§°дёә“GameOver(lay)”пјү гҖӮ

гҖҗдёӨдёӘж–°жјҸжҙһеҸҜиғҪеҪұе“Қ 40% зҡ„ Ubuntu дә‘е·ҘдҪңиҙҹиҪҪгҖ‘еҗҜз”Ё CVE-2023-2640 жҳҜеӣ дёә Ubuntu OverlayFS жЁЎеқ—еңЁеӨҚеҲ¶ж–Ү件д№ӢеүҚдёҚдјҡиҪ¬жҚўж–Ү件е®үе…ЁеҠҹиғҪ гҖӮеӣ жӯӨпјҢйқһзү№жқғз”ЁжҲ·еҸҜд»ҘеҲӣе»әж–°зҡ„зӣ®еҪ•з»“жһ„并иҝӣе…Ҙе…·жңүзұ»дјјз®ЎзҗҶеҠҹиғҪзҡ„ж–°з”ЁжҲ·е‘ҪеҗҚз©әй—ҙ гҖӮ然еҗҺпјҢ他们еҸҜд»ҘжҢӮиҪҪе’Ң OverlayFS жҢӮиҪҪпјҢжңҖз»ҲеҲӣе»әдёҖдёӘе…·жңүйҖӮз”ЁдәҺ init з”ЁжҲ·е‘ҪеҗҚз©әй—ҙзҡ„еҠҹиғҪзҡ„ж–Ү件пјҢ并жңүж•Ҳең°е°Ҷз”ЁжҲ·зҡ„жқғйҷҗжҸҗеҚҮеҲ° root гҖӮ

з ”з©¶дәәе‘ҳиЎЁзӨәпјҡ“жҲҗеҠҹеҲ©з”Ё CVE-2023-2640 дјҡеҜјиҮҙеңЁ‘upperdir’зӣ®еҪ•дёӯз”ҹжҲҗдёҖдёӘ‘жңүиғҪеҠӣ’зҡ„ж–Ү件пјҢиҜҘж–Ү件еҗ‘жү§иЎҢиҜҘж–Ү件зҡ„д»»дҪ•дәәжҺҲдәҲдёҺ root зӣёеҪ“зҡ„иғҪеҠӣ гҖӮ”

CVE-2023-32629 дёҺ CVE-2023-2640 зұ»дјјпјҢдҪҶеҪұе“Қзҡ„еҶ…ж ёзүҲжң¬з•ҘжңүдёҚеҗҢпјҢ并且еҲ©з”Ёз»“жһңжқҘиҮӘдёҚеҗҢзҡ„д»Јз ҒжөҒ гҖӮз»“жһңжҳҜдёҖж ·зҡ„пјҡ“иҜҘж–Ү件具жңүйҖӮз”ЁдәҺ init з”ЁжҲ·е‘ҪеҗҚз©әй—ҙзҡ„еҠҹиғҪпјҢ”з ”з©¶дәәе‘ҳиҜҙпјҢ“иҝҷжңүж•Ҳең°е°Ҷз”ЁжҲ·зҡ„жқғйҷҗеҚҮзә§дёә root гҖӮ”

иҝҷдәӣ并дёҚжҳҜ OverlayFS дёӯеҸ‘зҺ°зҡ„第дёҖдёӘжјҸжҙһ гҖӮж—©жңҹзҡ„зӨәдҫӢеҢ…жӢ¬ CVE-2016-1576гҖҒCVE-2021-3847гҖҒCVE-2021-3493 е’Ң CVE-2023-0386 гҖӮWiz з ”з©¶дәәе‘ҳжҢҮеҮәпјҢCVE-2021-3493 дёҺ GameOver(lay) жјҸжҙһд№ӢдёҖйқһеёёзӣёдјјпјҢ“е…¶е…¬ејҖеҸҜз”Ёзҡ„ PoC зӣ®еүҚеҸҜз”ЁдәҺжҢүеҺҹж ·еҲ©з”ЁиҜҘжјҸжҙһ гҖӮ”

Ubuntu дәҺ 2023 е№ҙ 7 жңҲ 24 ж—Ҙдҝ®еӨҚдәҶиҜҘжјҸжҙһпјҢ并ж•Ұдҝғз”ЁжҲ·жӣҙж–°еҶ…ж ё гҖӮ

жҺЁиҚҗйҳ…иҜ»

- ChatGPTж–°зү№жҖ§: иғҪеӨҹи®°дҪҸдҪ жҳҜи°Ғе’ҢдҪ е–ңж¬ўд»Җд№Ҳ

- ж–°йІңзҷҫеҗҲжё…жҙ—ж–№жі• ж–°йІңзҷҫеҗҲжё…жҙ—ж–№жі•е’Ңз”ЁйҮҸ

- ж–°йІңиҢ„еӯҗеҶ·еҶ»дҝқеӯҳж–№жі• иҢ„еӯҗеҶ·еҶ»дҝқеӯҳж–№жі•

- е№ҝе·һ ж–°ең°ж Ү е№ҝе·һж–°ең°ж ҮжҳҜд»Җд№Ҳ

- ж–°жүӢжҖҺд№ҲејҖеҘ¶иҢ¶еә— ж–°жүӢеҰӮдҪ•ејҖеҘҪдёҖ家еҘ¶иҢ¶еә—,еҘ¶иҢ¶еә—ејҖеә—жөҒзЁӢ

- е”җе«Јж–°еү§йҖ еһӢиў«жү№иҖҒж°”пјҢ2023е№ҙдәҶиҝҳеңЁиҙҙеӨҙзҡ®пјҢжҜ«ж— д»ҷж°”зІ—еҲ¶ж»ҘйҖ

- дёӨдёӘе·ҘдҪңж—ҘеҗҺз®—еҪ“еӨ©еҗ— дёӨдёӘе·ҘдҪңж—Ҙд»ҘеҗҺз®—еҪ“еӨ©еҗ—

- жҖҺд№ҲзңӢйұјжҳҜеҗҰж–°йІң жҖҺд№ҲеҲӨж–ӯд№°зҡ„йұјжҳҜеҗҰж–°йІң

- ж–°йІңзҡ„йқ’жҰ„жҖҺд№ҲдҝқйІң йқ’жҰ„дҝқйІңж–№жі•

- ж–°йІңйұјеӨҙжҖҺд№ҲдҝқеӯҳеҲ°з¬¬дәҢеӨ©еҗғ ж–°йІңйұјеӨҙжҳҺеӨ©еҗғжҖҺд№ҲдҝқйІң