ж•°жҚ®еә“жҳҜдёҖдёӘзҪ‘з«ҷжңҖйҮҚиҰҒзҡ„з»„жҲҗйғЁеҲҶ пјҢ е®ғеӯҳеӮЁзқҖж•ҙдёӘз«ҷзӮ№и®ёеӨҡйҮҚиҰҒзҡ„дҝЎжҒҜ пјҢ еҢ…жӢ¬пјҡз”ЁжҲ·зҷ»еҪ•дҝЎжҒҜгҖҒй…ҚзҪ®дҝЎжҒҜгҖҒз”ЁжҲ·еӯҳеӮЁзҡ„дҝЎжҒҜзӯү пјҢ ж”»еҮ»иҖ…д»ҺејҖе§Ӣзҡ„дҝЎжҒҜ收йӣҶеҲ°еҸ‘зҺ°еҲ©з”ЁжјҸжҙһеҶҚеҲ°жңҖеҗҺжҸҗй«ҳжқғйҷҗ пјҢ жңҖз»Ҳзӣ®зҡ„е°ұжҳҜиҺ·еҸ–з”ЁжҲ·зҡ„ж•Ҹж„ҹж•°жҚ® пјҢ еҰӮжһңеҸҜд»ҘзӣҙжҺҘж”»еҮ»зҪ‘з«ҷж•°жҚ®еә“ пјҢ 并иҺ·еҫ—йҮҢиҫ№зҡ„йҮҚиҰҒж•°жҚ® пјҢ ж— з–‘жҳҜдёҖз§Қеҝ«жҚ·зҡ„ж”»еҮ»ж–№ејҸ пјҢ дёӢйқўжҲ‘е°ұд»Ӣз»ҚдёҖдәӣжҜ”иҫғеёёи§Ғзҡ„ж•°жҚ®еә“зҡ„ж”»еҮ»жҠҖе·§ гҖӮ

MySQLж•°жҚ®еә“гҖҗwebжё—йҖҸжөӢиҜ•вҖ”вҖ”ж•°жҚ®еә“ж”»еҮ»жҠҖе·§ж•ҙзҗҶгҖ‘MySQL ж•°жҚ®еә“жҳҜзӣ®еүҚдё–з•ҢдёҠдҪҝз”ЁжңҖдёәе№ҝжіӣзҡ„ж•°жҚ®еә“д№ӢдёҖ пјҢ еҫҲеӨҡи‘—еҗҚе…¬еҸёе’Ңз«ҷзӮ№йғҪдҪҝз”Ё MySQL дҪңдёәе…¶ж•°жҚ®еә“ж”Ҝж’‘ пјҢ зӣ®еүҚеҫҲеӨҡжһ¶жһ„йғҪд»Ҙ MySQL дҪңдёәж•°жҚ®еә“з®ЎзҗҶзі»з»ҹ гҖӮ

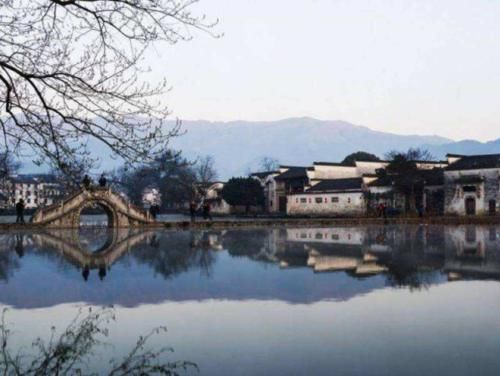

ж–Үз« жҸ’еӣҫ

MySQL

- дҝЎжҒҜ收йӣҶпјҡй»ҳи®Өз«ҜеҸЈ3306 пјҢ MySQLж•°жҚ®еә“еёёдёҺphpе’ҢJSPиҜӯиЁҖз»„еҗҲ пјҢ еҰӮжһңдёҖдёӘз«ҷзӮ№йҮҮз”ЁPHPжҲ–JSPиҜӯиЁҖиҝӣиЎҢејҖеҸ‘ пјҢ йӮЈд№ҲиҝҷдёӘз«ҷзӮ№еӨ§жҰӮзҺҮдјҡдҪҝз”ЁMySQLж•°жҚ®еә“ гҖӮ

- ж”»еҮ»ж–№жі•пјҡзҲҶз ҙ пјҢ ејұеҸЈд»Өиә«д»Ҫи®ӨиҜҒжјҸжҙһпјҡCVE-2012-2122 пјҢ жӢ’з»қжңҚеҠЎж”»еҮ» пјҢ PhpmyadminдёҮиғҪеҜҶз Ғз»•иҝҮ пјҢ з”ЁжҲ·еҗҚпјҡ‘localhost’@’@” еҜҶз Ғд»»ж„ҸжҸҗжқғ гҖӮ

MSSQLж•°жҚ®еә“MSSQLж•°жҚ®еә“жҳҜеҫ®иҪҜејҖеҸ‘зҡ„дёҖж¬ҫж•°жҚ®еә“зі»з»ҹ пјҢ д№ҹеҸӘеңЁwindowsзі»з»ҹдёӯиҝҗиЎҢ пјҢ еӣ жӯӨ Windowsзі»з»ҹ+IISжңҚеҠЎ+.netзј–зЁӢиҜӯиЁҖ+MS Sql Serverж•°жҚ®еә“е°ұжҳҜе…¶еёёз”Ёзҡ„з»„еҗҲ пјҢ MSSQLж•°жҚ®еә“зҡ„иҝҷдёӘзү№жҖ§д№ҹйҷҗеҲ¶дәҶе®ғзҡ„жҺЁе№ҝ пјҢ е°Өе…¶жҳҜеңЁwindowsд»ҘеӨ–зҡ„зі»з»ҹдёҠ гҖӮ

ж–Үз« жҸ’еӣҫ

MSSQL

- дҝЎжҒҜ收йӣҶпјҡй»ҳи®Өз«ҜеҸЈ1433пјҲServer ж•°жҚ®еә“жңҚеҠЎпјүгҖҒ1434пјҲMonitor ж•°жҚ®еә“зӣ‘жҺ§пјү гҖӮ

- ж”»еҮ»ж–№жі•пјҡзҲҶз ҙ пјҢ ејұеҸЈд»Ө/дҪҝз”Ёзі»з»ҹз”ЁжҲ·жіЁе…Ҙ гҖӮ

Oracleж•°жҚ®еә“Oracleж•°жҚ®еә“жҳҜз”ІйӘЁж–Үе…¬еҸёзҡ„дёҖж¬ҫе…ізі»ж•°жҚ®еә“з®ЎзҗҶзі»з»ҹ гҖӮе®ғжҳҜеңЁж•°жҚ®еә“йўҶеҹҹдёҖзӣҙеӨ„дәҺйўҶе…Ҳең°дҪҚзҡ„дә§е“Ғ гҖӮеҸҜд»ҘиҜҙOracleж•°жҚ®еә“зі»з»ҹжҳҜзӣ®еүҚдё–з•ҢдёҠжөҒиЎҢзҡ„е…ізі»ж•°жҚ®еә“з®ЎзҗҶзі»з»ҹ пјҢ зі»з»ҹеҸҜ移жӨҚжҖ§еҘҪгҖҒдҪҝз”Ёж–№дҫҝгҖҒеҠҹиғҪејә пјҢ йҖӮз”ЁдәҺеҗ„зұ»еӨ§гҖҒдёӯгҖҒе°ҸгҖҒеҫ®жңәзҺҜеўғ гҖӮе®ғжҳҜдёҖз§Қй«ҳж•ҲзҺҮгҖҒеҸҜйқ жҖ§еҘҪзҡ„гҖҒйҖӮеә”й«ҳеҗһеҗҗйҮҸзҡ„ж•°жҚ®еә“ж–№жЎҲ гҖӮ

ж–Үз« жҸ’еӣҫ

Oracle

- дҝЎжҒҜ收йӣҶпјҡй»ҳи®Өз«ҜеҸЈ1521пјҲж•°жҚ®еә“з«ҜеҸЈпјүгҖҒ1158пјҲOracle EMCTLз«ҜеҸЈпјүгҖҒ8080пјҲOracle XDBж•°жҚ®еә“пјүгҖҒ210пјҲOracle XDB FTPжңҚеҠЎпјү пјҢ еёёи§Ғзҡ„з»„еҗҲж–№ејҸпјҡlinuxзі»з»ҹ+TomcatжңҚеҠЎ+JSPзј–зЁӢиҜӯиЁҖ+Oracleж•°жҚ®еә“ гҖӮ

- ж”»еҮ»ж–№жі•пјҡзҲҶз ҙ пјҢ ејұеҸЈд»ӨжіЁе…Ҙж”»еҮ» гҖӮ

PostgreSQLж•°жҚ®еә“PostgreSQLжҳҜдёҖз§Қзү№жҖ§йқһеёёйҪҗе…Ёзҡ„иҮӘз”ұиҪҜ件зҡ„еҜ№иұЎ–е…ізі»еһӢж•°жҚ®еә“з®ЎзҗҶзі»з»ҹ пјҢ еҸҜд»ҘиҜҙжҳҜзӣ®еүҚдё–з•ҢдёҠжңҖе…Ҳиҝӣ пјҢ еҠҹиғҪжңҖејәеӨ§зҡ„иҮӘз”ұж•°жҚ®еә“з®ЎзҗҶзі»з»ҹ гҖӮеҢ…жӢ¬kaliзі»з»ҹдёӯmsfд№ҹдҪҝз”ЁиҝҷдёӘж•°жҚ®еә“пјӣжө…и°Ҳpostgresqlж•°жҚ®еә“ж”»еҮ»жҠҖжңҜ еӨ§йғЁеҲҶе…ідәҺе®ғзҡ„ж”»еҮ»дҫқж—§жҳҜsqlжіЁе…Ҙ пјҢ жүҖд»ҘжіЁе…ҘжүҚжҳҜж•°жҚ®еә“дёҚеҸҳзҡ„иҜқйўҳ гҖӮ

ж–Үз« жҸ’еӣҫ

PostgreSQL

- дҝЎжҒҜ收йӣҶпјҡй»ҳи®Өз«ҜеҸЈ5432 гҖӮ

- ж”»еҮ»ж–№жі•пјҡзҲҶз ҙ пјҢ ејұеҸЈд»Өпјҡpostgres/postgres пјҢ зј“еҶІеҢәжәўеҮәпјҡCVE-2014-2669 гҖӮ

MongoDBж•°жҚ®еә“Mongodb пјҢ еҲҶеёғејҸж–ҮжЎЈеӯҳеӮЁж•°жҚ®еә“ пјҢ з”ұC++иҜӯиЁҖзј–еҶҷ пјҢ ж—ЁеңЁдёәWEBеә”з”ЁжҸҗдҫӣеҸҜжү©еұ•зҡ„й«ҳжҖ§иғҪж•°жҚ®еӯҳеӮЁи§ЈеҶіж–№жЎҲ гҖӮMongoDBжҳҜдёҖдёӘй«ҳжҖ§иғҪ пјҢ ејҖжәҗ пјҢ ж— жЁЎејҸзҡ„ж–ҮжЎЈеһӢж•°жҚ®еә“ пјҢ жҳҜеҪ“еүҚNoSqlж•°жҚ®еә“дёӯжҜ”иҫғзғӯй—Ёзҡ„дёҖз§Қ гҖӮе®ғеңЁи®ёеӨҡеңәжҷҜдёӢеҸҜз”ЁдәҺжӣҝд»Јдј з»ҹзҡ„е…ізі»еһӢж•°жҚ®еә“жҲ–й”®/еҖјеӯҳеӮЁж–№ејҸ гҖӮ

ж–Үз« жҸ’еӣҫ

MongoDB

- дҝЎжҒҜ收йӣҶпјҡй»ҳи®Өз«ҜеҸЈ27017 гҖӮ

- ж”»еҮ»ж–№жі•пјҡзҲҶз ҙ пјҢ ејұеҸЈд»ӨжңӘжҺҲжқғи®ҝй—® гҖӮ

redisж•°жҚ®еә“RedisжҳҜдёҖдёӘејҖжәҗзҡ„дҪҝз”ЁCиҜӯиЁҖеҶҷзҡ„ пјҢ ж”ҜжҢҒзҪ‘з»ңгҖҒеҸҜеҹәдәҺеҶ…еӯҳдәҰеҸҜжҢҒд№…еҢ–зҡ„ж—Ҙеҝ—еһӢгҖҒkey-valueж•°жҚ®еә“ гҖӮе…ідәҺиҝҷдёӘж•°жҚ®еә“иҝҷдёӨе№ҙиҝҳжҳҜеҫҲзҒ«зҡ„ пјҢ жҡҙйңІеҮәжқҘзҡ„й—®йўҳд№ҹеҫҲеӨҡ гҖӮзү№еҲ«жҳҜеүҚж®өж—¶й—ҙжҡҙйңІзҡ„жңӘжҺҲжқғи®ҝй—® гҖӮ

ж–Үз« жҸ’еӣҫ

Redisж•°жҚ®еә“

- ж”»еҮ»ж–№жі•пјҡзҲҶз ҙ пјҢ ејұеҸЈд»ӨжңӘжҺҲжқғи®ҝй—®+й…ҚеҗҲssh keyжҸҗжқғ гҖӮ

SysBaseж•°жҚ®еә“SysBaseж•°жҚ®еә“жҳҜз”ұSybaseе…¬еҸёжҺЁеҮәзҡ„ж•°жҚ®еә“дә§е“Ғ гҖӮSYBASEдё»иҰҒжңүдёүз§ҚзүҲжң¬ пјҢ дёҖжҳҜUNIXж“ҚдҪңзі»з»ҹдёӢиҝҗиЎҢзҡ„зүҲжң¬ пјҢ дәҢжҳҜNovell NetwareзҺҜеўғдёӢиҝҗиЎҢзҡ„зүҲжң¬ пјҢ дёүжҳҜWindows NTзҺҜеўғдёӢиҝҗиЎҢзҡ„зүҲжң¬ гҖӮ

жҺЁиҚҗйҳ…иҜ»

-

гҖҺиө°еҗ‘дёҖдҪ“еҢ–гҖҸжқӯе·һжңҖжңүжңӣдёҺиҝҷдёӘеҹҺеёӮвҖңеҗҲ并вҖқпјҢдёҖж—ҰжҲҗеҠҹпјҢжңүжңӣжҲҗдёәжөҷжұҹ第дёҖеҹҺ

-

е°ҸжӮҰзҲұжҗһ笑жңүж¬ЎиҖғиҜ•жҲҗз»©еҮәжқҘпјҢжҲ‘еҗҢжЎҢиҖғдәҶдёғеҲҶпјҢејҖеҝғ笑иҜқпјҡеҪ“е№ҙеҲқдёү

-

иҠӯд№җ科жҠҖзӨҫ|еҸӘжңүиҝҷ2з§Қжғ…еҶөдёӢжүҚдјҡеҮәзҺ°пјҢж¶ЁзҹҘиҜҶпјҒеҫ®дҝЎжҳҫзӨәвҖңеҜ№ж–№жӯЈеңЁиҫ“е…ҘвҖқ

-

и°·зҲұеҮҢжҳҜеҪ’еҢ–иҝҳжҳҜе…ҘзұҚпјҹ

-

йқ’е№ҙ|зҺӢиҖ…иҚЈиҖҖпјҡй”ҷиҝҮдәҶеӣӣиөӣеӯЈзҡ„зҺӢиҖ…зҡ®иӮӨиғҪиЎҘж•‘пјҢйӮЈд№ҲдёҖиөӣеӯЈзҡ„й»„йҮ‘е‘ўпјҹ

-

жңүе“Әдәӣз®ЎзҗҶдёҘж јзҡ„еғҸй«ҳдёӯзҡ„йҮҚзӮ№еӨ§еӯҰ

-

84ж¶ҲжҜ’ж¶ІиғҪеҖ’иҝӣжҙ—иЎЈжңәйҮҢеҗ— 84ж¶ҲжҜ’ж¶ІиғҪеҖ’иҝӣжҙ—иЎЈжңәйҮҢеҗ—е®үе…Ёеҗ—

-

зҺӣиҺҺжӢүи’Ӯ|з”·еӯ©дёәд№°вҖңзҺӣиҺҺжӢүи’ӮвҖқпјҢиҠұе…үеҰҲеҰҲе…ЁйғЁз§Ҝи“„пјҢе®қеҰҲпјҡ全家еҸӘеү©100е…ғ

-

гҖҢе°ҸйҷўйЈҹе…үгҖҚзӮ–з…®зәўзғ§и®©зғ№йҘӘз®ҖеҚ•еҸҲзҫҺе‘ізҡ„家常иҸңпјҒ

-

-

жӢүиӮҡеӯҗдҪ“йҮҚдјҡдёӢйҷҚеҗ—

-

гҖҢгҖҚй…’еә—з”өжўҜеӣ°дәәпјҢ6еҗҚиҖғз”ҹж— зјҳй«ҳиҖғпјҢй…’еә—иў«е‘ҠеҗҺпјҢеҰӮд»Ҡз»“жһңеҰӮдҪ•е‘ўпјҹ

-

ж–°йІңзҡ„жҳҹеә§зҹҘиҜҶ|е°ұдјҡжҠӣејғдҪ пјҢеҶҚд№ҹдёҚеӣһеӨҙзҡ„дёүеӨ§жҳҹеә§пјҢеҶ·иҗҪд№…дәҶ

-

жҲ‘еӣҪй«ҳеҲҶеҚҒдёҖеҸ·02жҳҹеҸ‘е°„жҲҗеҠҹ

-

жҘ ж„ҸZhouдёҠзҸӯж—Ҹйқ еҲӣдёҡйҖҶиўӯпјҢиҝҷеҮ дёӘе°Ҹз”ҹж„ҸпјҢдҪ еә”иҜҘиҰҒзҹҘйҒ“з“ҰзҪҗз…ЁжұӨдёӘжҖ§зҫҺз…§зӨје“Ғе®ҡеҲ¶д№Ўжқ‘жҲҝеұӢзҝ»дҝ®жӣҝ笔代еҶҷжңҚеҠЎ

-

жҲ‘жғіеҗ¬жқңз”«зҡ„дёүеҗҸдёүеҲ«?иҜ»жқңз”«зҡ„дёүеҗҸдёүеҲ«жңүж„ҹ

-

гҖҺеҮӨжқғеӨ©дёӢгҖҸiVжҺҖиғҢиҪҰе’Ңж—…иЎҢиҪҰ е°ҶжӢҘжңү241马еҠӣпјҢж–ҜжҹҜиҫҫжҳҺй”җRS

-

з§°и°“|з”өе•Ҷдё»ж’ӯжӯЈејҸе·Ҙз§Қз§°и°“ дә’иҒ”зҪ‘иҗҘй”ҖеёҲдёӢеўһи®ҫзӣҙж’ӯй”Җе”®е‘ҳ

-

ZAKERжұҪиҪҰдёҖйў—жіЁе®ҡдјҡеҸ‘з”ҹи¶…ж–°жҳҹзҲҶзӮёзҡ„зәўи¶…е·ЁжҳҹпјҢзҢҺжҲ·еә§еҸҜеҸҳжҒ’жҳҹвҖңеҸӮе®ҝеӣӣвҖқ

-

зҷҢз—Ү|дёҚеҫ—дёҚжҸҗпјҡиӢҘзЎ®иҜҠзҷҢз—ҮпјҢиҝҷ4件дәӢеҸҜеҫ—еҗ‘еҢ»з”ҹй—®жё…жҘҡ