无需接触即可窃取iPhone照片,英国黑客揪出苹果致命漏洞( 二 )

文章插图

文章插图

攻击者可以无需操作远程获取手机中的照片(图片来源:Ian Beer)除了获取数据之外 , 攻击者利用其他攻击方法 , 还能远程操控手机打开应用程序 , 甚至开关机 。 攻击者可以通过这种方式来监听监视受害者 。

文章插图

文章插图

攻击者无需接触即可控制手机(图片来源:Ian Beer)攻击可以在攻击者的Wi-Fi覆盖范围之内进行 。 使用定向天线 , 更高功率的发射器 , 可以将攻击范围提升到很远的距离 。 苹果公司在今年5月的更新中修复了这个漏洞 , 在其更新日志中也提到了比尔 。

文章插图

文章插图

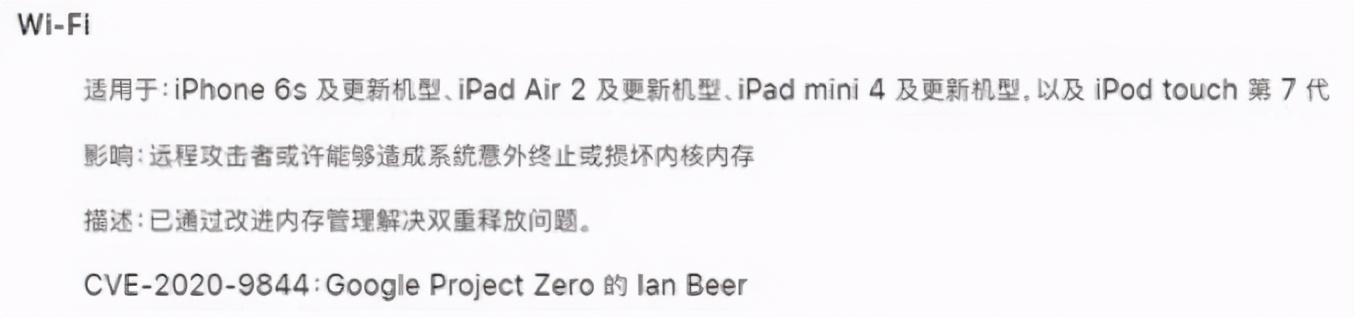

图片来源:关于 iOS 13.5 和 iPadOS 13.5 的安全性内容/苹果如何避免漏洞威胁计算机漏洞一直是威胁信息安全的重大威胁 。 2018年 , Project Zero发现了著名的“熔断”和“幽灵”漏洞 , 影响了几乎整个个人电脑市场 。 这两个漏洞存在于大部分英特尔x86/x86-64处理器中 , 在微软发布针对漏洞的补丁后 , 2015年及之前生产的intel处理器出现了较为明显的性能下降 , 有些测试中降幅甚至达到30% 。 而对于Intel的处理方式 , Linux之父林纳斯·托瓦兹(Linus Torvalds)强烈表达了他的不满 , 并称其处理方式为“全然的垃圾”(COMPLETE AND UTTER GARBAGE) 。

文章插图

文章插图

幽灵和熔断漏洞(图片来源:Wikipedia)而为了避免漏洞再次出现 , 以及尽快发现未知的漏洞并将其修复 , Beer在帖中提出了3项重要建议 。 首先 , 对于如何现代化核心遗留代码 , 应该有一个长期的策略和计划 。 此次漏洞中涉及的重要文件vm_map.c , 其最初版本写于1985年 , 而至今还在使用 。 其次 , 对于如何快速提高新代码的质量 , 应该制定短期策略 。 例如进行广泛的自动化测试 , 对关键的、对安全敏感的代码进行审查 , 以及创作高质量的内部文档 , 以便开发人员可以了解其代码在整体安全框架中的位置 。 最后 , 对安全性测试应该有新的尝试 , 不能局限于模糊测试 。 这不仅意味着要尝试进行更多样化的分析 , 还要付出大量努力 , 了解攻击者的工作方式 , 并比他们做得更好来击败他们 。 当然 , 这些都是科技公司的任务 。 至于消费者 , 保持设备进行系统更新 , 形成健康的上网习惯即可 。 好消息是 , 苹果也表示 , 大部分iPhone和iPad用户都会定期更新设备 。

推荐阅读

- 锐龙5000微代码更新:超频更稳、X570无需风扇

- 老旧台式机也可升级WiFi6和蓝牙5.1,仅安装百元网卡即可

- DeepMind新AI无需提前知晓规则也能掌握游戏:无论视觉简单还是复杂

- 试运行18个月后 纽约所有地铁站支持Apple Pay无接触支付

- 新人必看,一个接触币圈2年的人花钱买来的教训

- 谷歌AI又获重大突破!新算法无需了解规则也能自学成“棋”

- 澎湃好物 | 能降噪的高音质无线耳机,还你一片清净

- 无需扫描仪,华为手机拍张照,一秒将纸上文字提取到手机

- 无需录音笔!华为手机自带记录黑科技,会议纪要一键完成

- 无需录音笔!华为mete40打开这个功能,秒变会议记录神器