360安全卫士|高峰对话“火花四溅”| 360携众大咖齐聚2020“天府杯”漏洞攻防博弈论坛

北京联盟_本文原题:高峰对话“火花四溅”| 360携众大咖齐聚2020“天府杯”漏洞攻防博弈论坛

如果说 , 广阔无垠的网络空间是一个大型博弈场 。 那么 , 漏洞则是攻击对垒之下的最强武器 。 正所谓 , 漏洞无处不在 , 攻击无孔不入 。 极具破坏性的漏洞“导弹”一旦被黑客所操纵 , 将瞬间解构整个“0”与“1”的网络世界 , 甚至现实世界的安危也将被撼动 , 其后果更是不堪设想 。

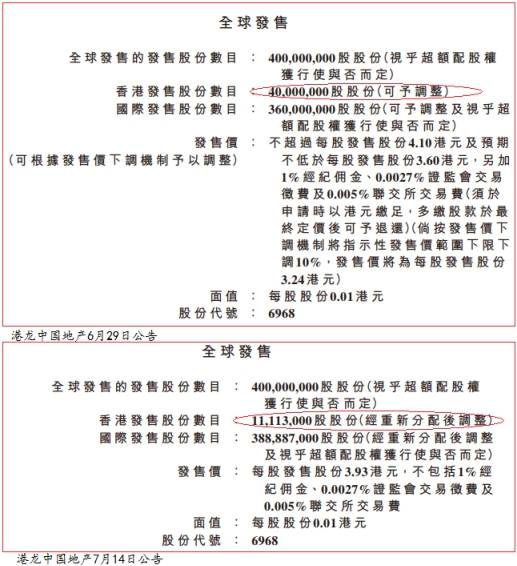

着眼数字信息发展之当下 , 全球网络空间正面临前所未有的漏洞威胁挑战 。 鉴于此 , 11月8日 , 由360政企安全集团承办的2020天府杯国际网络安全大赛「“洞”悉实战视角下的漏洞攻防博弈分论坛」正式启幕 , 同时 , 一年一度的360安全应急响应中心(SRC)年度白帽颁奖盛典也火热来袭 , 以回馈一年来与360SRC平台并肩战斗的“幕后英雄们” 。

本文插图

360集团首席安全技术官&首席技术官郑文彬 , 国家密码管理局专家组专家、国家密码管理局商用密码检测中心安全顾问、成都商用密码技术研究院院长吴震教授 , 四川大学教授、Web攻防实验室负责人黄诚 , 四川大学安全研究员王丛双 , 系统架构师、数据安全架构师 TOGAF企业架构咨询师高守贵 , 北京红山瑞达科技有限公司创始人朱代祥 , 成都愚安科技安全专家程赛 , 360政企安全集团助理总裁、市场与品牌中心负责人卜思南 , 360集团信息安全中心负责人张睿 , 360政企安全集团市场与品牌中心ISC部总监吴妙然等嘉宾出席论坛 。 聚焦实战视角下的漏洞挖掘与攻击防御 , 共商解决方案 , 共谋合作之道 。

本文插图

技术篇:聚焦漏洞技术 领航安全新征程

众所周知 , 芯片安全是网络空间安全的基石之一 。 芯片安全出现问题 , 网络难连接 , 雷达、通信恐遇瘫痪 , 机械设备也会失控 。在本次论坛中 , 国家密码管理局专家组专家、国家密码管理局商用密码检测中心安全顾问、成都商用密码技术研究院院长吴震教授以“芯片物理攻击-Cache计时攻击篇”为主题 , 全面分析针对密码实现的计时攻击的Cache技术基础和Cache计时攻击的“熔断”与“幽灵”两大CPU漏洞攻击原理 , 并指出了一些关于芯片安全性的探索方向 。

特别是在“熔断”、“幽灵”的分析上 , 吴震强调:“熔断的基本原理是乱序执行 , 几条指令放在一块 , 没有数据关联性可以并行执行 , 谁先谁后无所谓 。 同时执行会出现问题 , 肯定有非法指令 。 但是同时跑 , 跑完说是非法的才会打断 。 ”而当这两个漏洞点在Cache计时中时 , Cache则是透明的 , 无法直接读取的 。 这时 , 就可以利用Cache计时攻击 , 把所有用户进程刷一遍 。 而留在Cache里面的非法指令所对应的地址或者数组下标就是从远程访问地址反馈的内容 。 利用这种方法敏感信息就从乱序执行中成功被获取出来 。

本文插图

正所谓 , 网络安全无小事 , 小到芯片安全问题大到服务器安全皆不能忽视 。 鉴于此 , 成都愚安科技安全专家程赛带来以“自动化狩猎MSRPC与COM中的跨服务器交叉引用”为主题的演讲 , 主要介绍跨服务器交叉引用的场景以及针对自动化搜索方法——Metasm的Backtrack功能与其缺陷 。 程赛特别强调 , 寻找COM客户端调用是最具挑战的一部分 , 与RPC可以获得极其精确的结果不同 。 COM基本上用于解析进程类的IPID , 通过这种方式来进行 。 这种方式的缺点就是依赖微软的符号 , 还有使用ETW , 用于提供对每次调用的方法 , 一些参数的记录 。 截止目前开发COM的发展还在进行之中 , 程赛也表示愿意和各安全行业大咖一道 , 共探技术创新 , 为大安全保驾护航 。

推荐阅读

- 行业互联网|英国运输技术论坛发布网络安全标准和指南摘要

- |媒介360互联网趋势周报|腾讯Q3财报 OPPO可伸缩手机

- 新京报|占据市场近九成的仿制药,存在着哪些安全隐患?

- 大猫财经|多年前投资阿里、曾花3600拍下马云大作,这个神秘男人有多牛?

- 陆超生财|想复制都难,移动支付体验全球第一的背后,支付宝做到了哪些扫码支付的基本原理。支付宝如何保障资金安全以及服务稳定为什么欧美发达国家

- 电池|更换360 D819智能门铃电池经验

- 中国新闻网|奇安信总裁吴云坤:用内生安全框架培育产业新动能

- |汽车产业“新四化” 需更加重视车联网安全

- 互联网|贵阳:统筹网络、平台、安全三大领域 全力推进全市工业互联网建设

- 信安|聚焦网络安全 2020华清信安渠道合作伙伴峰会南京站成功召开